Das Mining von Kryptowährungen ist in aller Munde. Wusstet ihr, dass eure Geräte möglicherweise nach Kryptowährungen schürfen, ohne dass ihr es merkt? Unser Kollege Mihai Grigorescu, Malware-Forscher bei Avira, hat sich die kostenlose Android-App ‚MemeGenerator‘, die auch die Kryptowährung Monero generieren kann, in diesem Zusammenhang einmal genauer angesehen. Hier sind seine wichtigsten Erkenntnisse:

1. Kryptowährungen sind heiß

Das Installieren von MemeGenerator hatte große Auswirkungen auf den Energieverbrauch sowie die CPU-Auslastung des Geräts. Das Gerät wurde deutlich wärmer. Es ist unklar, welche langfristigen Folgen ein solch energieintensiver Betrieb für das Gerät und den Akku hat.

2. Bestes Modul zum Schürfen von Kryptowährung

Es ist ohne Weiteres möglich, eine betrügerische Android-App zum Mining der Kryptowährung Monero zu entwickeln, die nach außen völlig unauffällig wirkt. Mit dem Coinhive Miner ist das ein regelrechtes Kinderspiel. Als Nutzer kann man den Betrug nur daran erkennen, dass das Gerät heiß wird, verursacht durch die starke Auslastung während des Mining-Vorgangs.

3. Kleinvieh macht auch Mist

Die Ausbeute des Coinminings über euer Gerät ist sehr klein, summiert sich jedoch. Mobilgeräte haben deutlich weniger Rechenleistung als PCs, sodass Angreifer über diese Geräte keine großen Mengen Kryptowährung schürfen können. Mit jedem infizierten Gerät summieren sich jedoch die vielen kleinen Beträge – und mit Apps wie MemeGenerator kann eine Vielzahl an Android-Geräten infiziert werden.

4. Denkt dran, es ist euer Gerät

Ihr seid der Besitzer des Geräts – also solltet auch ihr die Entscheidung treffen, ob über euer Handy nach Kryptowährungen geschürft wird, und nicht irgendein App-Entwickler mit zweifelhaften Absichten. Alles andere ist Diebstahl eurer Zeit und eures Eigentums. Deshalb erkennt Avira diese Apps als ANDROID/Coinminer.X.Gen und das JavaScript als HTML/ExpKit.Gen2.

Hier eine ausführliche Schilderung von Mihais Erfahrung mit MemeGenerator:

Auf den ersten Blick unauffällig

Als Erstes sollte bei jeder App ein Blick auf die erforderlichen Berechtigungen geworfen werden.

Diese App verhält sich in dieser Hinsicht nicht verdächtig. Natürlich ist ein Netzzugriff erforderlich, um die erstellten Memes mit Freunden zu teilen, und eine Erlaubnis zur Speicherung von Dateien (womöglich die Memes) auf der SD-Karte.

Und gerade weil die App sauber wirkt, fallen viele Nutzer darauf herein und tippen „Installieren“, um mit der Installation fortzufahren.

Nach abgeschlossener Installation erscheint ein hübsches Startsymbol, das wir antippen.

Ohne weitere Erläuterung wird uns eine Liste von Bildern angezeigt, aus denen wir eines auswählen sollen. In der Annahme, dass es sich hierbei um mögliche Hintergrundbilder für unser Meme handelt, wählen wir eins.

Es öffnen sich zwei Textfelder mit dem jeweils voreingestellten Text „Texto superior“ und „Texto inferior“. Nachdem wir hier „Warum ist mein Handy heiß“ eingetragen haben, erhalten wir das fertige Meme mitsamt Optionen zum Teilen via E-Mail, MMS oder Bluetooth.

Auf den ersten Blick wirkt all das wie eine einfache App, die uns wie gewünscht ein individuelles Meme erstellt hat.

Es gibt absolut nichts, was den Nutzer Verdacht schöpfen lässt, dass mit der App etwas nicht stimmt. Ein Problem gibt es allerdings: Das Gerät wird heiß.

Ein Blick hinter die Kulissen

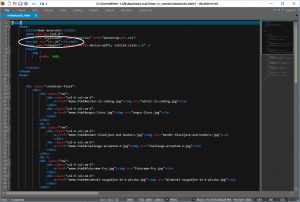

Ein kurzer Blick in das Logcat zeigt, dass die App mit App Inventor erstellt wurde und Inhalte in ein WebView geladen hat.

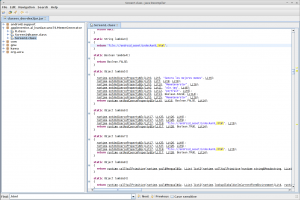

Um uns die App genauer anzusehen, dekompilieren wir sie.

Beim Durchsehen des Codes sehen wir, dass Inhalte aus der APK-Datei, aus dem Ordner android_asset, geladen wurden. Also untersuchen wir diese Datei.

Es handelt sich um den HTML-Code, der die Liste aus Hintergrundbildern erzeugt hatte, aus denen wir vorhin ein Bild auswählen sollten. Dieser Code hat eine min.js-Datei geladen:

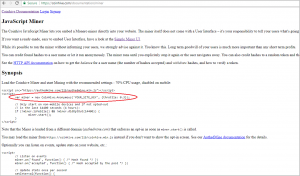

Und zwar den Coinhive Miner von coinhive.com, was sich anhand derselben Syntax wie in der Coinhive-Dokumentation festmachen lässt:

In unserem Fall war ‚K2hXuRJ7cExO4bPknDEWhDabqM0Ls8e3‘ der Webseitenschlüssel.

Ich brenne für dich

Es ist keine Einbildung – das Smartphone heizt sich tatsächlich auf. Vor dem Starten der App zeigt die CPU-Auslastung, dass sich das Smartphone im Ruhezustand befindet. Sobald die App jedoch läuft, entfallen kontinuierlich beachtliche 48 % der CPU-Auslastung – angezeigt durch den grünen Bereich des Tortendiagramms – auf Mining-Vorgänge.

Fazit

Coinhive Miner verdeutlicht mit seinem modularen Ansatz, wie einfach es ist, eine harmlos wirkende App für das Schürfen von Kryptowährung zu entwickeln. Als Nutzer kann man den Betrug nur daran erkennen, dass das Gerät heiß wird, verursacht durch die starke Auslastung während des Mining-Vorgangs.

Das Schürfen von Kryptowährungen scheint sich bei Cyberkriminellen wachsender Beliebtheit zu erfreuen, um Geld mit eurem Gerät zu machen. Als Unternehmen für Internetsicherheit erkennen und verhindern wir ihre Versuche, euren Geräten zu schaden, eure privaten Informationen zu stehlen und eure Geräte für ihre heimlichen Machenschaften wie das Mining von Kryptowährungen zu missbrauchen. Aus diesem Grund erkennen wir diese Anwendungen als ANDROID/Coinminer.X.Gen und das JavaScript als HTML/ExpKit.Gen2.

IOCs

K2hXuRJ7cExO4bPknDEWhDabqM0Ls8e3 – coinhive site key

6d4daa7588df5e864485b6aab665bd66c79fe6aed842f22d86b8a54bd6dcc3a6 – android application

712bb1af37e7a67f86eb8b2826b8e9bd90af1d0cf213e0d8f5392dcdb5f8ed5d – coinminer JS

Dieser Artikel ist auch verfügbar in: EnglischFranzösischItalienisch