Zertifikate enthalten einige oder alle der folgenden Informationen (nicht alle diese Merkmale müssen angegeben sein):

- Programmname: Name der Software.

- Herausgeber-Link: Link zum Softwareentwickler / Unternehmen.

- Weitere Informationen-Link: Zusätzlicher Link zu einem bestimmten Bereich.

- Signaturgeber Seriennummer: Enthält die Seriennummer des Signaturgebers (in Hex-Code)

- Signaturgeber/Aussteller Name: Name des Signaturgebers, der die Software zertifiziert hat.

- Signaturgeber Betreffname: Name des Unternehmens, das die Software erstellt hat.

- Zeitstempel Seriennummer: Zeitpunkt, an dem die Seriennummer erstellt wurde (in Hex-Code)

- Zeitstempel Ausstellername: Unternehmensname des Signaturgebers mit dem genauen Zeitpunkt der Zertifizierung.

- Zeitstempel Betreffname: Unternehmensname des Signaturgebers mit einem zusätzlichen Zeitpunkt

- Datum: Datum, an dem die Software erstellt wurde.

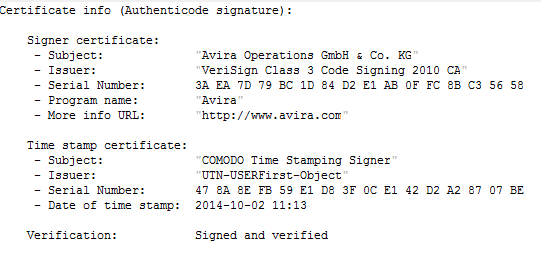

So sieht ein Zertifikat in einer Debugger-Ansicht (links) aus:

Und so in der allgemeinen MS Windows-Übersicht (rechts) aus:

Aber die Dinge ändern sich: Seitdem Malware-Autoren Wege gefunden haben, Zertifikate zu stehlen oder zu fälschen, kann man nie wirklich sicher sein, ob eine Datei mit einem gültigen Zertifikat echt ist oder nicht.

Verdacht: Wie kann ich herausfinden, ob ein Zertifikat vertrauenswürdig ist?

- Zuallererst sollte das Zertifikat noch gültig und nicht abgelaufen sein. Eigentlich könnte alles andere als verdächtig angesehen werden, aber diese Methode ist nicht zu 100 % zuverlässig, denn ein altes Tool könnte z. B. tatsächlich ein abgelaufenes, aber trotzdem noch gültiges Zertifikat besitzen.

- Eine weitere, sehr einfache Methode ist zu vergleichen, ob die Software, die z. B. heruntergeladen wurde, denselben Namen hat, der auch in der Signatur angegeben ist. Wenn das nicht der Fall ist, könnte es sein, dass das Zertifikat gestohlen oder gefälscht wurde.

- Außerdem sollte man darauf achten, ob das Zertifikat eine Gegensignatur enthält. Wenn diese Information fehlt, kann das in manchen Fällen ein Zeichen für Malware sein.

- Mit einer zusätzlichen schnellen Websuche erhält man oft weitere Informationen zum Ruf und zur Vertrauenswürdigkeit eines Zertifikatausstellers oder seiner Software.

Man muss auch in Erfahrung bringen, ob eine Signatur noch gültig oder schon abgelaufen ist. Dies ist für die Klassifizierung von zusätzlichem Nutzen, allerdings trifft man beim Arbeiten mit Adware häufig gültige Signaturen an.

Anders herum: Klassifizierung von Dateien basierend auf Zertifikaten

Andererseits verwenden auch Adware-Anbieter Zertifikate, um sicherzustellen, dass ihre Dateien auch wirklich ihre sind. Als Antivirus-Unternehmen können wir das zu unseren Gunsten nutzen. Wir können damit Dateien sehr einfach klassifizieren, bei denen der Verdacht besteht, dass es sich um Adware oder andere möglicherweise unerwünschte Anwendungen handelt.

Wenn bekannt ist, dass eine bestimmte Art von Adware immer vom selben Zertifikataussteller zertifiziert wird, können wir diesen Aussteller als potenziell Adware-bezogen klassifizieren. Jede neue unbekannte Datei, die auch von diesem Aussteller signiert ist, wird nun auch als potenziell Adware-bezogen eingestuft. Dies funktioniert auch bei allen anderen Präfixen wie APPL, PUA usw.

Natürlich ist diese Art der Klassifizierung nicht extrem sicher, aber sie gibt uns die Möglichkeit, bestimmte Dateimengen schnell zu finden und einfach zu filtern, um weitere Analysen durchzuführen und Erkennungen zu erstellen.

Sehen wir uns ein Beispiel an:

Dies ist ein gültiges Zertifikat eines bekannten Adware-Anbieters der Adware/Crossrider-Familie. Wenn wir es als Ausgangspunkt sehen, können wir annehmen, dass die meisten Dateien, die „Xenon Play Center“ als Zertifikataussteller angeben, Teil derselben Adware-Familie sind. Eine einfache Google-Suche bestätigt dies und verifiziert die Tatsache, dass der besagte Aussteller zumindest zu einem gewissen Grad verdächtig ist.

Mehrere Abteilungen im Virenlabor (z. B. das Engine-Team und die Schutz-QS) dienen als zusätzliche Quellen für verdächtige Zertifikatnamen. Jeder, der viele Dateien verarbeitet und Ähnlichkeiten in den Zertifikaten sieht, gibt dem Virenlabor die für eine Klassifizierung nötigen Informationen. Diese Kommunikation zwischen den Abteilungen hat sich in der Vergangenheit als sehr nützlich erwiesen und zu vielen Synergieeffekten geführt.

Zurück zum Thema: Ein Anbieter könnte verschiedene Namen für die Signaturen verwenden, wie hier zu sehen ist:

Für volle Bildgröße hier klicken

Fazit

Zertifikate sind sehr effektiv als Analyse-Instrument. Sie können und werden konventionelle Erkennungserstellung allerdings nicht ersetzen, denn sie sind nicht zu 100 % zuverlässig, da sie auf einfachem ASCII-Text basieren. Aber als schnelle und einfache Ergänzung erfüllen sie ihren Zweck einwandfrei.

Dieser Artikel ist auch verfügbar in: Englisch